Single-Sign-On für sichere, anwendungsübergreifende Anmeldung

Der steigende Einsatz von cloudbasierten Lösungen in Unternehmen bewirkt, dass PC-Anwender eine Vielzahl unterschiedlicher Zugangsdaten managen müssen. Daraus entsteht aber ein nicht zu unterschätzendes Sicherheitsrisiko, da die Nutzer in vielen Fällen auf unsichere Passwörter zurückgreifen, weil sie sich diese besser merken können.

Single-Sign-On schafft hier Abhilfe, da es dem Benutzer den gewünschten Komfort bietet: Nach der Aktivierung können sich User über ein zentral hinterlegtes, übergreifendes Nutzerprofil bei allen, dieser Identität zugeordnetes, Anwendungen einloggen und schnell zwischen den einzelnen Diensten wechseln. In dieser Anleitung erfahren Sie mehr über die Hintergründe von SSO, über organisatorische, technische und menschliche Sicherheitsaspekte, sowie über die Einrichtung und Aktivierung von Single-Sign-On in der eworx Marketing Suite.

Was steckt hinter SSO?

Bei Single-Sign-On von eworx handelt es sich um ein sicheres Verfahren zur Nutzer-Authentifizierung. Nach der Einrichtung von SSO kann ein User mit nur einem zentralen Profil auf alle dieser Identität zugeordneten Systeme oder Anwendungen zugreifen, ohne sich innerhalb einer Session erneut einloggen zu müssen.

Bekannte Beispiele für Single-Sign-On liefern z.B. Google oder Facebook. Bei vielen Online-Diensten muss man bei der Registrierung inzwischen keine neuen Userdaten mehr angeben, sondern kann sich stattdessen über den Facebook- oder Google-Account anmelden.

Wie funktioniert das genau?

Wenn sich ein User mit diesem übergreifenden Profil bei einer Webanwendung wie in der eworx Marketing Suite anmeldet, erfolgt die Authentifizierung des Nutzers im Hintergrund automatisch. Als Beleg, dass dieser bestimmte User tatsächlich berechtigt ist, die eworx Marketing Suite zu nutzen, dient ein sogenannter Token, der über den Browser des Users an die Anwendung weitergegeben wird. Er ist vergleichbar mit einem Reisepass, der uns Zutritt zu einem Land ermöglicht, weil eine vertrauenswürdige Instanz (der Staat) durch die Ausstellung die Echtheit unserer Identität bescheinigt hat. Im Fall von SSO handelt es sich bei der vertrauenswürdigen Instanz um einen sogenannten „Identity Provider“, in dem das Nutzerprofil und ein entsprechendes Zertifikat hinterlegt ist. Wurde Ihr User kürzlich in einer anderen Anwendung authentifiziert, müssen Sie Ihre Zugangsdaten nicht erneut eingeben.

Ein populäres Beispiel für so einen Identity Provider, der in Unternehmen schon häufig zum Einsatz kommt, ist Microsoft Azure AD. Die Einrichtung von SSO für die eworx Marketing Suite ist im Folgenden beispielhaft für diesen Identitätsdienst angeführt. Selbstverständlich ist die Umsetzung auf Anfrage auch mit anderen Anbietern möglich.

Ist Single-Sign-On wirklich sicher?

So eine Einmalanmeldung ist bequem, keine Frage. Aber ist sie auch sicher? Um ein möglichst hohes Sicherheitsniveau des Authentifizierungsprozesses zu erreichen, sollten folgende drei Ebenen Berücksichtigung finden:

Organisatorische Sicherheitsaspekte

Die voranschreitende Digitalisierung von Arbeitsprozessen bedingt, dass Mitarbeiter im Idealfall von überall Zugriff auf ihre Daten und Anwendungen bekommen, denn sie sollen die relevanten Tools und Services orts- und geräteunabhängig nutzen können. Mit der gesteigerten Flexibilität erhöht sich aber auch die Komplexität für das IT-Management. Nicht zuletzt deshalb, weil immer mehr Menschen auch in Netzwerken arbeiten, die sich der direkten Einsicht und Kontrolle des IT-Teams entziehen. Hier gibt die Authentifizierung von Usern der IT die nötige Handhabe, um die Einhaltung bestimmter Sicherheitsaspekte zu überwachen und gewährleisten. Die Bündelung aller Zugänge innerhalb eines Identitätsspeichers schafft dabei Transparenz, erleichtert die Steuerung von Berechtigungen und macht ein schnelles Einschreiten bei Sicherheitsverstößen möglich.

Natürlich sollte bei der Einführung von SSO ein entsprechendes Konzept vorliegen, das auch mögliche Schwachstellen berücksichtigt. Liegen bei bestimmten Benutzergruppen besondere Risiken oder Anforderungen vor? Sollen die User außerhalb des Büros auf alle Anwendungen zugreifen können oder gibt es Einschränkungen? Solche Fragen stellen sich aber grundsätzlich und nicht nur in Bezug auf SSO.

Technische Sicherheitsaspekte

Naturgemäß werden auf der Seite der Identitätsdienste wie Microsoft Azure AD alle Register gezogen, um die bestmögliche Sicherung der Zugangsdaten zu erreichen. Was die technische Umsetzung des Identity Servers der eworx Marketing Suite anbelangt, gewährleisten folgende Aspekte ein hohes Sicherheitsniveau des Authentifizierungsverfahrens.

- Bewährte Standards

Single-Sign-On für die eworx Marketing Suite folgt den aktuellen Standards für Authentifizierung (OpenID – ein Standard, der beispielsweise auch bei Google und PayPal verwendet wird) und Autorisierung (OAuth2). - Fein abgestimmter Identity Server

Unser Identity Server wurde auf Basis eines standardisierten Frameworks (Identity Server 5) speziell für die Anforderungen unserer Software und für unsere Ansprüche in den Bereichen Sicherheit und Skalierbarkeit entwickelt. Daraus ergeben sich eine Reihe von Vorteilen:- Einfluss auf sicherheitsrelevante Faktoren (z.B. Generierung von Einmaltoken, die nur einmal gültig sind; automatisches Ausloggen eines Users, wenn er eine bestimmte Zeit lang nicht aktiv im System arbeitet)

- Ermöglichen der Mehr-Mandaten-Fähigkeit in Kombination mit SSO

- Umsetzung mit unterschiedlichen Identity Providern möglich

- Flexiblere Möglichkeiten bei der Rechteverteilung im Zusammenhang mit Individualentwicklungen

- Mehrstufige Authentifizierung

Es besteht weiters die Möglichkeit, den SSO-Prozess in Form einer Zweifaktorauthentifizierung zu gestalten, was grundsätzlich auch zu empfehlen ist für Logindaten, die den Zugang zu einer Vielzahl von Daten und Anwendungen eröffnen. Bei dieser mehrstufigen Variante gibt es zusätzlich zur Eingabe der Login-Daten noch eine zweite Sicherheitsabfrage (z.B. Eingabe eines SMS-Codes), der in verschiedenen Fällen gefordert wird (z.B. wenn man in einem anderen als dem Firmennetzwerk arbeitet). Wenn Sie die Zweifaktorauthentifizierung bisher schon verwenden, dann wird diese auch bei der SSO Anmeldung über die eworx Marketing Suite angestoßen.

Menschliche Sicherheitsaspekte

Der sicherste Authentifizierungsprozess nützt natürlich nichts, wenn User zu einfache Passwörter vergeben. Im Fall von Single-Sign-On wäre es sogar besonders fatal, wenn ein solches Passwort geknackt würde. Sensibilisieren Sie Ihre Nutzer dahingehend und beherzigen Sie folgende Richtlinien für ein sicheres Passwort:

- Vermeiden Sie unbedingt vollständige Wörter oder Eigennamen

- Längere Passwörter sind sicherer als kurze – zumindest 8-10 Zeichen sollten es sein

- Mischen Sie Buchstaben, Ziffern und Sonderzeichen und wechseln Sie zwischen Groß- und Kleinschreibung

- Nutzen Sie das Passwort für Single-Sign-On keinesfalls für andere Accounts, vor allem nicht im privaten Bereich

- Eselsbrücke: Kreieren Sie ein langes, komplexes Passwort aus den Anfangsbuchstaben und Zeichen eines Satzes, damit Sie es sich gut einprägen können. Beispiel: Mein Sohn heißt Otto und ist schon 6 Jahre alt! –> Passwort: MShOuis6Ja!

Wie kann ich SSO für die eworx Marketing Suite aktivieren?

Für System-Administratoren

Im Fall von Microsoft Azure ist SSO für die eworx Marketing Suite bereits einsatzbereit und muss nur noch beauftragt und konfiguriert werden. Für die Erstausrollung brauchen wir von Ihnen lediglich:

- Die ID des Azure Tenants und die Info, mit welchem eworx Marketing Suite Mandant dieser verknüpft werden soll

- Eine Liste aller User, die SSO einsetzen wollen inklusive Azure Benutzer ID und Name (oder, falls bekannt, die eworx Marketing Suite Benutzer ID)

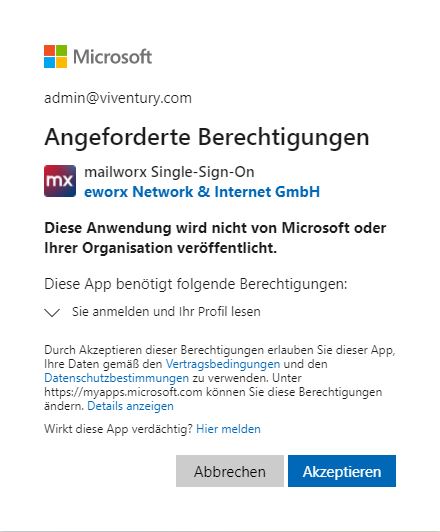

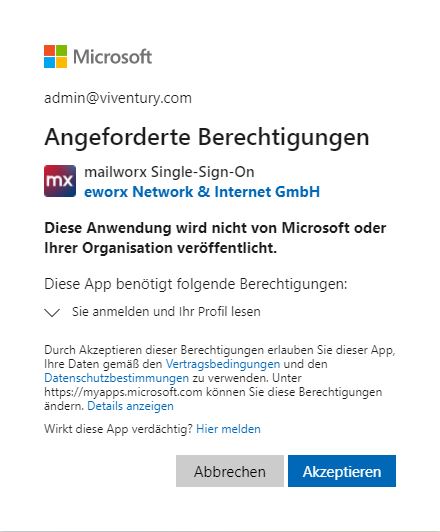

- Die Berechtigung, Sie anzumelden und Ihr Profil lesen zu dürfen.

Rufen Sie dazu folgenden Link auf, melden Sie sich mit Ihrem Admin-Benutzer an und klicken Sie auf „Akzeptieren“. Dieser Schritt ist nur einmal erforderlich, aber Voraussetzung, damit sich später andere Benutzer der Organisation mit ihrem Microsoft Konto anmelden können. Im Anschluss wird das Mapping von uns durchgeführt und darüber SSO für den mailworx Login ausgerollt.

Sie haben einen anderen Identity Provider im Einsatz?

Natürlich bieten wir auch dafür die entsprechende Lösung an. In manchen Fällen (wie beim Identitätsdienst von Google, Facebook, Amazon Web Services, Box) ist die Konfiguration ähnlich simpel, andere erfordern eine Individualprogrammierung (z.B. bei On Premise ADs). Schreiben Sie uns einfach eine kurze E-Mail mit Ihren Anforderungen und wir senden Ihnen gerne weitere Informationen zu.

Für System-Administratoren

Im Fall von Microsoft Azure ist SSO für die eworx Marketing Suite bereits einsatzbereit und muss nur noch beauftragt und konfiguriert werden. Für die Erstausrollung brauchen wir von Ihnen lediglich:

- Die ID des Azure Tenants und die Info, mit welchem eworx Marketing Suite Mandant dieser verknüpft werden soll

- Eine Liste aller User, die SSO einsetzen wollen inklusive Azure Benutzer ID und Name (oder, falls bekannt, die eworx Marketing Suite Benutzer ID)

- Die Berechtigung, Sie anzumelden und Ihr Profil lesen zu dürfen.

Rufen Sie dazu folgenden Link auf, melden Sie sich mit Ihrem Admin-Benutzer an und klicken Sie auf „Akzeptieren“. Dieser Schritt ist nur einmal erforderlich, aber Voraussetzung, damit sich später andere Benutzer der Organisation mit ihrem Microsoft Konto anmelden können. Im Anschluss wird das Mapping von uns durchgeführt und darüber SSO für den eworx Marketing Suite Login ausgerollt.

Sie haben einen anderen Identity Provider im Einsatz?

Natürlich bieten wir auch dafür die entsprechende Lösung an. In manchen Fällen (wie beim Identitätsdienst von Google, Facebook, Amazon Web Services, Box) ist die Konfiguration ähnlich simpel, andere erfordern eine Individualprogrammierung (z.B. bei On Premise ADs). Schreiben Sie uns einfach eine kurze E-Mail mit Ihren Anforderungen und wir senden Ihnen gerne weitere Informationen zu.

Für eworx Marketing Suite User

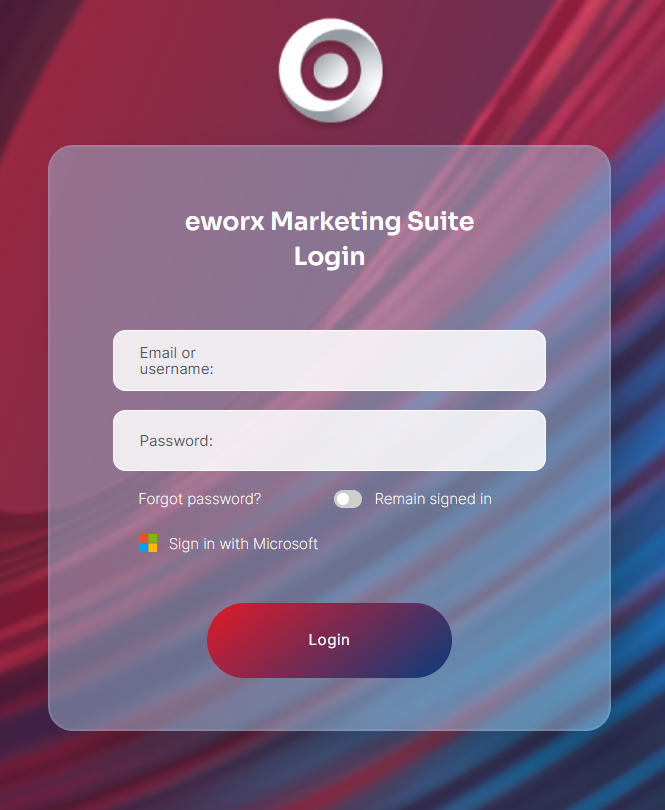

Auf der eworx Marketing Suite Login-Seite finden Sie unter den üblichen Feldern für Benutzername und Passwort auch die Möglichkeit, um sich mit einem übergeordneten Profil anzumelden, z.B. „Über Microsoft anmelden“.

Abhängig von verschiedenen Faktoren erhalten Sie unterschiedliche Ergebnisse, wenn Sie darauf klicken.

|

eworx Marketing Suite Nutzer vorhanden |

Microsoft AD Nutzer vorhanden |

SSO ist ausgerollt |

eworx Marketing Suite Nutzer ist Microsoft AD Nutzer zugeordnet |

Ergebnis |

|

ja |

ja |

ja |

Ja |

SSO funktioniert → siehe Szenario 1 |

|

ja |

ja |

ja |

nein |

Meldung: Keine Verknüpfung zu Ihrem eworx Marketing Suite Benutzer vorhanden → siehe Szenario 2 |

|

ja |

ja |

nein

|

– |

Meldung: SSO wurde noch nicht beauftragt und konfiguriert → siehe Szenario 3 |

|

ja |

ja |

(ja) |

|

Meldung: Administratorgenehmigung noch ausständig → siehe Szenario 4 |

|

ja |

nein |

– | – |

Sie werden auf die Microsoft Login Maske weitergeleitet, können sich aber ohne aktiven Benutzer dort nicht anmelden. |

| – |

ja |

– |

– |

Wenn Sie einen neuen Nutzer verknüpfen wollen, muss auch der eworx Marketing Suite Nutzer bereits angelegt sein. Die Zuordnung kann erst nach diesem Schritt erfolgen. |

Szenario 1: SSO wurde bereits beauftragt und konfiguriert. Ihr Benutzer wurde entsprechend verknüpft.

In diesem Fall müssen Sie lediglich auf den Link klicken. Wenn Sie sich zuvor schon über eine andere Anwendung authentifiziert haben (z.B. durch die Anmeldung auf Ihrem Rechner), werden die Logindaten normalerweise nicht mehr abgefragt und Sie können direkt in der eworx Marketing Suite weiterarbeiten. Ansonsten müssen Sie die Login-Daten Ihres Microsoft Kontos noch einmal eingeben und – im Fall einer Zwei-Faktor-Authentifizierung – eine zweite Sicherheitsabfrage beantworten (z.B. einen SMS-Code eingeben).

Szenario 2: SSO wurde bereits beauftragt und konfiguriert. Ihr Benutzer wurde allerdings noch nicht verknüpft.

Sobald SSO bei uns beauftragt und konfiguriert wurde, haben sowohl die Administratoren des eworx Marketing Suite Mandanten, als auch der Nutzer selbst die Möglichkeit, eine Verknüpfung zwischen dem übergeordneten Profil und dem entsprechenden eworx Marketing Suite Benutzer herzustellen, sollte das noch nicht geschehen sein. Dies kann erforderlich werden, wenn nach der initialen Ausrollung neue eworx Marketing Suite Benutzer hinzukommen.

Wenn Sie jetzt bei der Anmeldung Ihre Microsoft Daten eingeben, erhalten Sie folgende Fehlermeldung:

Keine Verknüpfung zu Ihrem eworx Marketing Suite Benutzer vorhanden

Für Ihren Microsoft-Benutzer wurde noch keine Verknüpfung zu einem eworx Marketing Suite-Benutzer hergestellt. Sie können in der eworx Marketing Suite unter Meine Einstellungen (Registerkarte „Meine Daten“) die Verknüpfung selbst einrichten oder sich alternativ an service@eworx.at wenden.

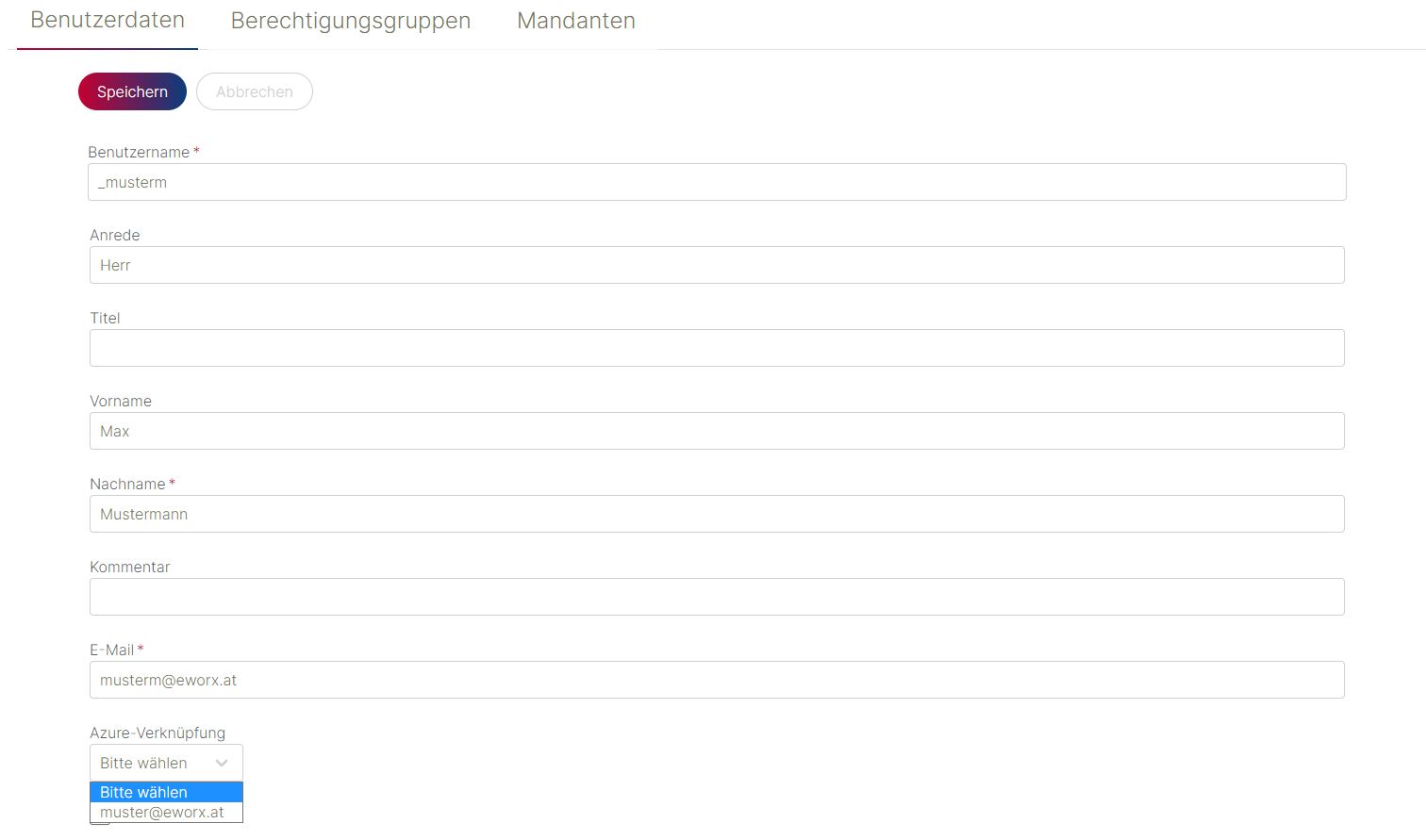

- Zuordnung durch den Administrator des Mandanten:

Rufen Sie die Benutzerverwaltung Ihres Mandanten auf und wählen Sie den gewünschten Benutzer aus der Liste aus. Unterhalb der E-Mail Adresse finden Sie ein Drop-Down-Menü „Azure-Verknüpfung“, in dem Sie den zu verknüpfenden AD-Benutzer nur mehr auswählen müssen. Speichern Sie die neue Einstellung, um die Verknüpfung zu aktivieren. Über das Benutzermenü haben Sie jederzeit die Möglichkeit, die Verknüpfung wieder aufzuheben oder anzupassen.

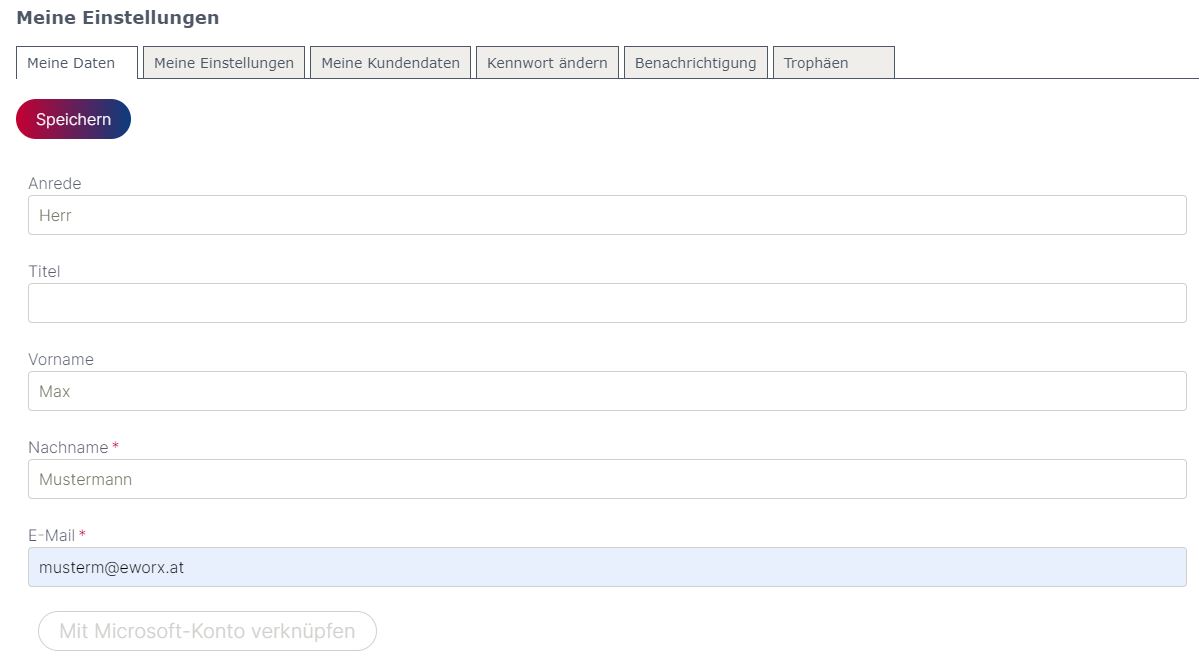

- Zuordnung durch eworx Marketing Suite Benutzer:

Rufen Sie dazu im Benutzermenü (Drop-Down-Menü rechts oben) den Punkt „Meine Einstellungen“ auf. In der Registerkarte „Meine Daten“ erscheint nun ein Button „Verknüpfung mit Microsoft herstellen“. Eventuell müssen Sie sich daraufhin noch einmal mit Ihrem Microsoft Login anmelden, anschließend wird die Verknüpfung automatisch erstellt und Sie können wie gewohnt weiterarbeiten.

Szenario 3: SSO wurde noch nicht beauftragt und konfiguriert

Hier kann es, für den Fall einer Anmeldung, zu folgenden Fehlermeldungen kommen, da das Microsoft Konto noch nicht freigeschaltet wurde.

SSO wurden noch nicht beauftragt und konfiguriert

Für Ihre Organisation wurde die Anmeldung über das Microsoft-Konto noch nicht freigeschaltet. Wenden Sie sich für weitere Informationen an office@eworx.at, um SSO nutzen zu können.

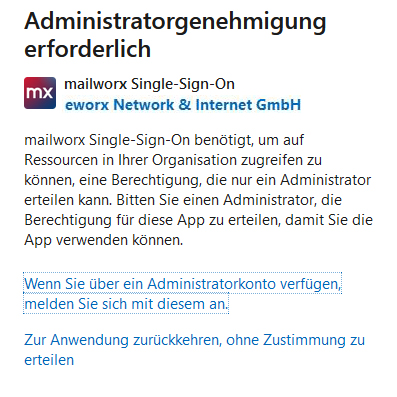

Szenario 4: SSO wurde beauftragt und konfiguriert, es fehlt noch die Admin-Genehmigung

Die initiale Einrichtung von SSO für die eworx Marketing Suite ist durch uns bereits erfolgt, allerdings hat der Admin der eworx Marketing Suite noch nicht alle nötigen Berechtigungen erteilt.

Administratorgenehmigung erforderlich

Wenn Sie unten stehende Meldung erhalten, können Sie den entsprechenden Link mit der Bitte um Bestätigung an Ihren Administrator weiterleiten.

Sie haben Fragen, die in diesem Whitepaper nicht beantwortet wurden oder möchten gerne über die Möglichkeiten von SSO im Zusammenhang mit anderen Identity Services erfahren? Wir freuen uns über Ihre Nachricht!